Als de prestaties van uw computer of smartphone zonder duidelijke reden plotseling afnemen, is het mogelijk dat hackers er zonder uw medeweten virtuele valuta op delven. Bij zogenaamde cryptomining wordt malware op uw systeem geïntroduceerd, die op de achtergrond zijn bronnen aftapt en naast beperkte functionaliteit ook nare gevolgen kan hebben zoals een oververhitte batterij of zelfs een totale hardwarestoring. In dit artikel leert u wat er precies achter cryptojacking zit en welke bescherming er is voor dit nieuwe type bedreiging.

- Cryptojacking-programma’s veroorzaken geen directe schade aan de getroffen apparaten, maar stelen middelen.

- De permanente last van kwaadaardige cryptomining zorgt voor snellere slijtage van de hardware en verkort zo de levensduur van uw apparaat.

- Cryptojacking treft vooral kleine en middelgrote ondernemingen. Statistisch gezien zijn zij goed voor respectievelijk een derde en de helft van al het mijnbouwverkeer.

Inhoudsopgave

Wat is cryptojacking?

Cryptojacking is een nieuw soort hackeraanval die sinds eind vorig jaar grote populariteit geniet onder cybercriminelen. De term is samengesteld uit de woorden “cryptocurrency” en “hijacking ” en verwijst naar het kapen van andermans computers of smartphones om stiekem cryptocurrencies zoals Bitcoin, Monero of Ethereum te genereren met behulp van hun rekenkracht. Hiervoor worden complexe wiskundige vergelijkingen gebruikt die parallel lopen en dus de grootst mogelijke capaciteiten vereisen.

Inde meeste gevallen is het uitgangspunt een gehackte website waarop vreemde code (een zogenaamd “minerprogramma”) is geïmplementeerd. Wanneer de pagina wordt opgeroepen, wordt de code automatisch uitgevoerd op de computer van de gebruiker. Dit verbruikt overtollige rekenkracht en de hacker (“miner“) verdient geld zonder de elektriciteitskosten of de bijbehorende apparatuur te hoeven betalen.

Sommige botnets voor cryptomining (bv. Wanna Mine) worden verspreid via spammails en verspreiden zich vervolgens zelfstandig in bedrijfsnetwerken. Hackers genereren zo winsten van meer dan 100.000 USD per dag.

Cryptojacking zelf is eigenlijk niet illegaal. Op het internet verdienen veel website-exploitanten geld door de pc’s van hun bezoekers te “mijnen”. In ruil daarvoor doen ze bijvoorbeeld zonder vervelende online reclame. In deze gevallen gebeurt het delven echter met toestemming van de gebruikers en door de website-exploitant zelf. Zo blijft het proces transparant en is het niet het resultaat van een “vijandige overname”.

Goed om te weten: Cryptocurrencies zoals Bitcoin en Ethereum maken gebruik van zogenaamde blockchains waarin alle transacties die tot nu toe hebben plaatsgevonden worden gedocumenteerd. In tegenstelling tot het grootboek in een boekhoudsysteem wordt de informatie echter niet centraal opgeslagen, maar redundant gedistribueerd naar alle knooppunten in de keten.

2 Welke gevaren vloeien voort uit cryptojacking?

De winstgevende prijsstijgingen van cryptocurrencies trekken steeds meerinternetgangsters aan, die met steeds verraderlijker methoden toegang krijgen tot uw computer om deze te gebruiken voor hun kwaadaardige “mining”-activiteiten. De gevolgen kunnen even gevarieerd zijn als de kwaadaardige code zelf:

- De clandestiene activiteiten kunnen uw computer merkbaar vert ragen en in sommige gevallen zelfs leiden tot oververhitting van de batterij, waardoor het apparaat onbruikbaar wordt.

- Voor bedrijven bestaat ook het gevaar dat er verschrikkelijke extra kosten ontstaan door het hoge gebruik van cloudbronnen. Het is niet ongewoon dat de functionaliteit van het datacenter wordt aangetast of, in het ergste geval, dat het hele netwerk wordt lamgelegd.

Cryptojacking treft echter niet alleen complexe computersystemen: Ook smartphones worden steeds vaker misbruikt voor cryptojacking.Daarnaast verhoogt ook de toenemende netwerkvorming via het IoT (“Internet of Things”) het risico, vooral bij het verlenen van diensten binnen een bedrijf. Hoewel dergelijke netwerken een hoge mate van complexiteit en connectiviteit hebben, neemt de beveiligingskwetsbaarheid automatisch toe met het aantal toegangspunten.

Goed om te weten: Gebruikers van Apple-apparaten moeten ook niet te veel vertrouwen hebben. Het aantal cryptojacking-aanvallen op Macs, MacBooks en iPhones is de afgelopen maanden met meer dan 80 procent toegenomen.

Hoe kan ik cryptojacking herkennen?

De eerste tekenen van cryptojacking zijn vaak een hoge computerbelasting of een batterij van een smartphone die warm loopt. Als uw apparaat ook aanzienlijk meer stroom verbruikt dan normaal, moet u een infectie door kwaadaardige mijnbouwsoftware als oorzaak beschouwen.

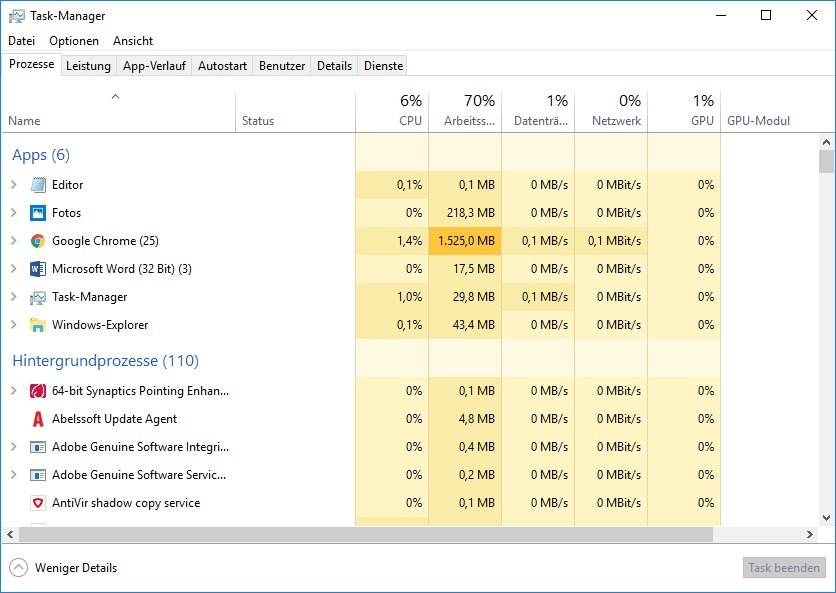

U kunt de belasting van uw computer eenvoudig in de gaten houden via het taakbeheer. Als u processen ontdekt die opvallend veel CPU-kracht verbruiken, moeten alle alarmbellen gaan rinkelen.

Als u een cryptomining-aanval op uw apparaat hebt vastgesteld, moet u snel handelen. Sluit onmiddellijk het browsertabblad waarin het script werd uitgevoerd. Werk vervolgens alle browserextensies bij om de door het script geïnfecteerde add-ons te elimineren.

Tip: Opera heeft cryptojackingtest.com gelanceerd, een website waar u de veiligheid van uw browser met betrekking tot cryptomining tools kunt controleren.

Hoe kan ik mezelf beschermen tegen cryptojacking?

Per definitie zijn cryptomining programma’s geen malware in de conventionele zin, omdat dat zou vereisen dat ze zich op een of andere manier verspreiden. Ze gebruiken echter soms virussen, wormen of Trojaanse paarden om op de PC of in het netwerk te komen.

Een actuele virusscanner biedt ten minste een rudimentaire bescherming, omdat hij bekende mijnbouwprogramma’s opspoort en elimineert. Daarnaast kunt u met deze maatregelen cryptojacking proactief voorkomen:

- Activeer de anti-crypto miner functie van uw browser(indien beschikbaar).

- Deactiveer JavaScript in uw browser. Essentiële onderdelen van de website zijn vaak geïmplementeerd in de componenten van scripttalen, die het doelwit van een aanval kunnen zijn.

- Gebruik advertentieblokkers om bij een infectie een hernieuwde download van het cryptomijnprogramma via de website te voorkomen. Browserextensies zoals MinerBlock en NoCoin kunnen mijnbouwscripts in advertenties en websites detecteren en blokkeren.

- Blokkeer potentieel gevaarlijke websites via de zwarte lijst in uw browser en schakel de uitvoering van actieve inhoud uit.

- Mobiele apparaten kunnen worden beschermd via mobiel apparaatbeheer, dat apps, gegevens en extensies centraal beheert, waardoor het risico op een aanval afneemt.

In bedrijven moeten medewerkers fundamenteel bewust worden gemaakt van het onderwerp, waarbij de focus vooral moet liggen op de verschillende phishing-methoden. In grote netwerken kan cryptominer ook worden gedetecteerd door het implementeren van een monitoringsysteem. Er is echter speciale knowhow nodig om uit de vastgestelde waarden de juiste conclusies te trekken.

Goed om te weten: Als alternatief voor monitoring kan ongebruikelijk verkeer ook worden opgespoord met netwerkintrusiedetectiesystemen (bijv. Darktrace of Vectra), die gebruik maken van machine learning-functies om anomalieën vast te stellen.